Tutoriel | chiffrer et déchiffrer avec GnuPG

Tutoriel | chiffrer et déchiffrer avec GnuPG

Article publié le 10 Octobre 2016

Petit tuto très simplifié sur comment chiffrer/dechiffrer des fichiers avec GnuPG.

- Démarrez l'agent gnugpg:

gpg-agent --daemon --use-standard-socket

- Authentifiez vous sans utiliser sudo mais en vous connectant directement avec le compte UNIX souhaité.

- Générez votre clé privée (de préférence sur une machine sûre):

gpg -gen-key

- Renseignez les informations demandées par l'invite de commande. Si la génération de votre clé prend trop de temps, utilisez la commande ci-dessous

rngd -r /dev/urandom

- Générez votre clé de révocation (au cas ou)

gpg --output revoke.asc --gen <id de votre clé>

- Vérifiez que votre clé a bien été généré

gpg --list-keys

- Exportez votre clé publique qui sera nécessaire pour chiffrer / déchiffrer (la clé public devra être envoyé au destinataire afin qu'il puisse

déchiffrer le contenu).… Lire la suite

Tutoriel | Installer et configurer le firewall Shorewall

Tutoriel | Installer et configurer le firewall Shorewall

Article publié le 23 Juin 2016

Un petit tuto sur le firewall Shorewall qui simplifie grandement la configuration d'IPTABLES. En effet avec Shorewall vous pouvez configurer de manière très efficace IPTABLE juste avec une petite poignée de fichiers de configuration (très utile pour de nombreux serveurs dédiés piratés...)

1) Installation

Sous Debian/ Ubuntu:

apt-get install shorewall shorewall-core

(sans oublier shorewall6 si vous avez une interface réseau avec une adresse IPV6)

Sous RedHat/Centos

Shorewall n'est pas dans les dépots officiels de ces distributions. Pour cela il est nécessaire de rajouter les dépôts de shorewall:

Créez le fichier /etc/yum.repos.d/shorewall.repo et rajouter les lignes suivantes:

… Lire la suite[shorewall]

name = RHEL $releasever - Shorewall - sysadminguide.net

Installer et configurer Centreon Entreprise Server

Installer et configurer Centreon Entreprise Server

Article publié le 25 Mai 2013

Mis à jour publié le 24 Mai 2016

Ce tutoriel a été mis à jour pour la sortie de la version 3.x

Nagios/Centreon est pour moi le meilleur système de supervision qui existe. Il est puissant, gratuit avec une énorme communauté qui le maintient.

Maintenant sa mise en place est plus ou moins fastidieuse.

J'ai découvert par hasard que Centreon proposait une édition Entreprise.

La version standard est entièrement gratuite est présente de nombreux avantage

- Téléchargeable sous forme d'ISO centreon Entreprise standard est livré sous forme d'OS complet (basé sur CENTOS) avec tout le système de monitoring préinstallé.… Lire la suite

Tutoriel | Tuto ZFS Linux

Tutoriel | Tuto ZFS Linux

Article publiée le 6 Mai 2016

Article mise à jour le 23 Juin 2017

Un petit tuto sur le système (et gestionnaire de volume) ZFS. En travaillant sur des serveurs ayant ce système de fichiers, j'ai pu voir son incroyable potentiel !

IL est courant que ZFS fasse peur à tort étant donnée que la corruption de données n'existe pas avec ce système de fichiers...En effet, avec ZFS, aurevoir fsck et compagnie!

ZFS est un système de fichiers développé à l'origine par SUN. Les caractéristiques de ZFS sont quasiment illimités:

- 248 : le nombre d'instantanés maximal ;

- 248 : le nombre de fichiers dans chaque système de fichiers ;

- 16 exbioctets : la taille maximum du système de fichiers ;

- 16 exbioctets : la taille maximum d'un seul fichier ;

- 256 : le nombre maximal théorique de fichiers par répertoire (en réalité limité à 248 par le nombre maximal de fichiers dans un système de fichiers).

Tutoriel | Installation d’Oracle 12c et configuration d’une instance

Tutoriel | Installation d’Oracle 12c et configuration d’une instance

Article publiée le 13 Mars 2016

Ce tutoriel vous expliquera comment installer Oracle 12c et créer une instance Oracle.

Oracle ne supporte son produit que pour les distributions de la famille RedHat (Centos, Oracle Linux Server) c'est pourquoi mon tutoriel ne sera pas adapté pour les distributions de la famille Debian (Ubuntu Server etc...)

Ce tutoriel a été testé via une RedHat 7 mais peut être utilisé sur une version antérieure de RedHat ou de CentOS

Si vous vous connectez sur votre machine depuis un poste Windows via Putty, la configuration d'un X11 Forwarding (Export Display) est nécessaire.

Un tutoriel sur le sujet est disponible ici: http://journaldunadminlinux.fr/activer-x11-forwarding-pour-ssh/… Lire la suite

Tuto | Installer et configurer IBM DB2 10.5

Tuto | Installer et configurer IBM DB2 10.5

Article publiée le 21 Février 2016

Ce tutoriel vous expliquera la marche à suivre complète pour installer le système de base de donnée IBM DB2 V10.5.

IBM ne supporte DB2 que pour RedHat c'est pourquoi ce tutoriel ne sera adapté que pour les distributions RedHat/Centos.

1) Installation

Connectez-vous sur votre machine en paramétrant correctement votre EXPORT DISPLAY car l'installation de DB2 se fait via une interface graphique.

(tuto X11 Forwarding dispo ici: http://journaldunadminlinux.fr/activer-x11-forwarding-pour-ssh/).

Après avoir téléchargé les sources de DB2 V10.5 sur le site d'IBM, décompressez l'archive avec la commande tar -xvf <le nom de votre archive>.

Normalement vous devriez avoir le contenu suivant :

![]()

Dans un premier temps, nous allons exécuter le script db2prereqcheck afin de vérifier que les prérequis soient comblés avant de lancer l'installation:

./db2prereqcheck… Lire la suite

Activer X11 forwarding en SSH avec putty

Activer X11 forwarding en SSH avec putty

Article publiée le 20 Février 2016

Petit article pour rappeler comment activer le X11 Forwarding (déportation d'affichage) via votre putty. En effet, en écumant les forums, j'ai pu voir pas mal d'utilisateurs galérer sur ce sujet.

La procédure est simple et très importante à connaitre car beaucoup de produits nécessite un X11 Forwarding pour procéder à leurs installations (Oracle, SAP etc...)

1. Prérequis:

Sous Debian/Ubuntu: apt-get install x11-auth

Sous RedHat/Centos: yum -y install xorg-x11-xauth

2. Xming:

Sur votre poste Windows installez l'outil XMING (Téléchargeable ici: https://sourceforge.net/projects/xming)

Une fois XMING installé lancez le et vérifiez que l'icone de XMING apparaisse bien dans votre bar de notification:

![]()

3.… Lire la suite

Tutoriel | Sécurisez son accès SSH

Tutoriel | Sécurisez son accès SSH

Article publiée le 6 Décembre 2015

Cela m'arrive très souvent d'être horrifié en voyant des serveurs "publiques" dont l'accès SSH n'est pas du tout sécurisé.

Pourtant quelques actions très simple permettent d'éviter tout désagréments!

Ci-dessous un petit tuto très simple expliquant comment sécuriser l'accès SSH d'un serveur:

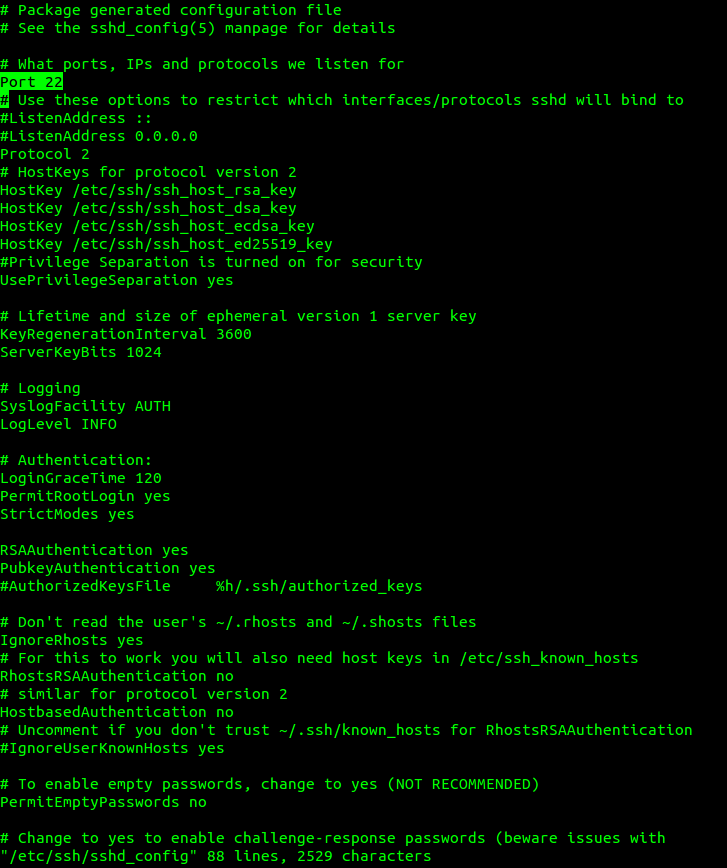

1) Changer le port SSH

Tout le monde sait que le port SSH par défaut est le port 22, même les hackers... Le fait de juste changer le numéro du port SSH peut mettre à mal un très grand nom de script automatique de hacking...

Pour changer le port il suffit d'éditer le fichier /etc/ssh/sshd_config et de changer le numéro de port (sans oublier de redémarrer le service SSH):

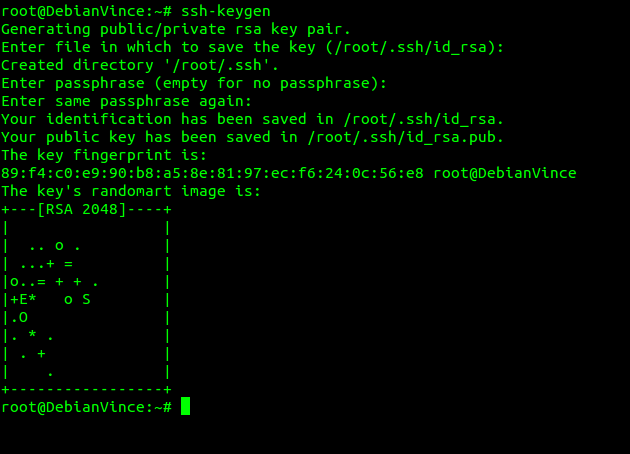

2) Privilégiez impérativement l'authentification par clé

- Procédez à la génération des clés: ssh-keygen

- Éditez le fichier /root/.ssh/authorized_keys

Tutoriel | Protégez votre serveur avec fail2ban

Tutoriel | Protégez votre serveur avec fail2ban

Article publiée le 6 Décembre 2015

Fail2ban est un outil développé en Python.Cette outil vous permettra de parser vos logs à la recherche de tentatives d'attaques brut force ou DOS et de bloquer au bout d'un certain nombre d'essais l'IP concernée. Fail2ban fonctionne avec tout les services courants: ssh, apache, etc...

1) Installation

Sous Debian :apt-get install fail2ban

Sous RedHat/Centos: Fail2ban n'est pas disponible via les dépôts officiels. Vous devez ajouter les dépots EPEL pour pouvoir l'installer via yum:

wget https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm && rpm -ivh epel-release-7*.rpm && yum install fail2ban

2) Configuration

Pour notre exemple de configuration nous allons sécuriser notre service SSH avec fail2ban:

- Éditez le fichier /etc/fail2ban/jail.conf:

Tutoriel | Sécurisez votre Kernel avec grsecurity

Tutoriel | Sécurisez votre Kernel avec grsecurity

Article publiée le 12 Juin 2014

Je viens de découvrir récemment grâce à un collègue, un projet open-source du nom de GRSEC (GRSecurity) qui est un patch kernel permettant d'apporter une grosse couche de sécurité à votre noyau Linux.

En plus de sécuriser votre kernel, GRSec vous apporte de nouvelles fonctionnalités.

La marche à suivre pour installer GRSEC a été testé sur une Debian 7 mais est applicable sur la plupart des distributions Linux connues.

Dans la foulée cette procédure explique également comment compiler un noyau Linux.

Vous pouvez télécharger la dernière version de GRSEC via ce lien:

tutoriel | installer un hyperviseur VMware ESXi 5.5

tutoriel | installer un hyperviseur VMware ESXi 5.5

Article publiée le 29 Avril 2014

Article mis à jour le 03 Mars 2016

Vmware est pour moi la meilleur solution de Virtualisation.

Je profite justement d'une install d'un Hyperviseur Vmware Esxi 5.5 pour vous rédiger un petit tutoriel sur son installation.

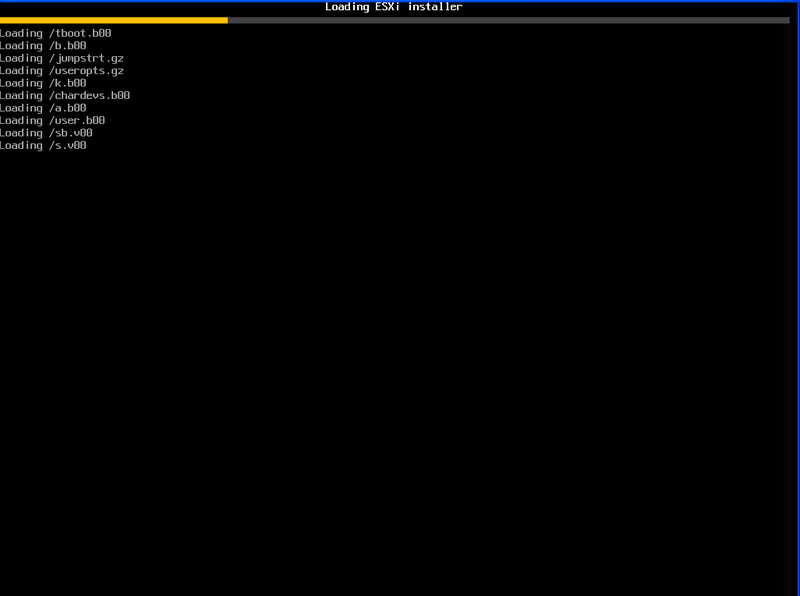

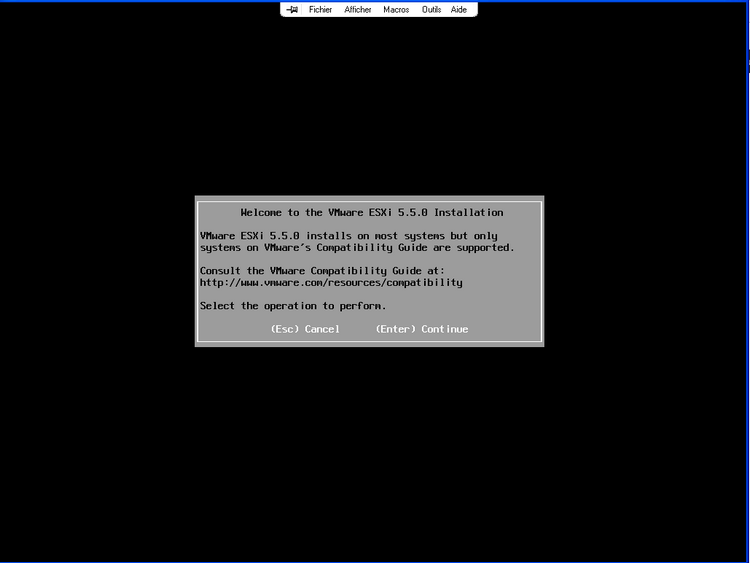

1) Installation d'un hyperviseur ESXI

-Tous d'abord inscrivez vous sur le site de Vmware est téléchargez gratuitement l'ISO

-Bootez sur l'ISO

![]() Attention vérifiez l'activation de INTEL VT dans les paramètres CPU du BIOS de votre serveur

Attention vérifiez l'activation de INTEL VT dans les paramètres CPU du BIOS de votre serveur

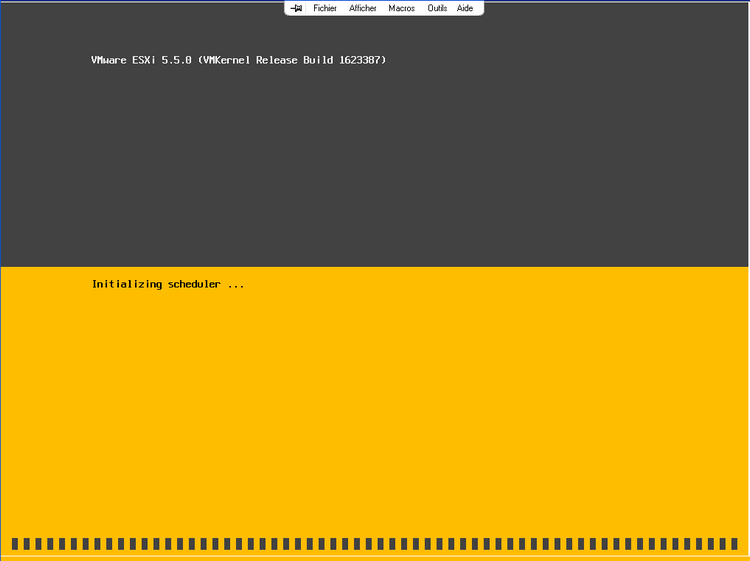

Durant le chargement vous devriez avoir les écrans de chargement suivants:

Puis celui ci :

Appuyez sur entrée quand l'écran suivant apparait:

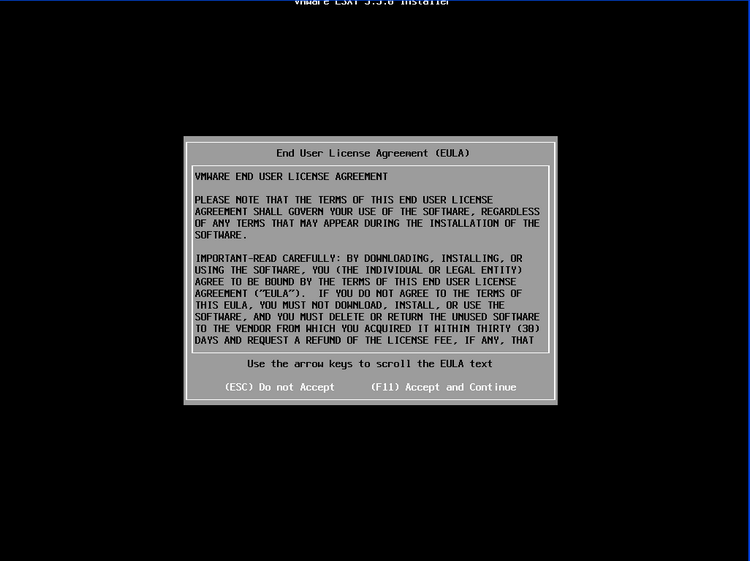

- Appuyez sur F11 :

- Sélectionnez le volume qui servira à installer ESXi.… Lire la suite

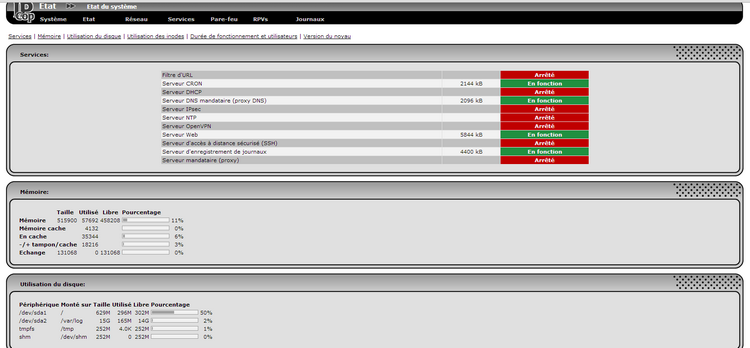

tutoriel | sécuriser son réseau avec IPCOP

tutoriel | sécuriser son réseau avec IPCOP

Article publiée le 26 Avril 2014

Sommaire de ce tutoriel:

1) Présentation d'IPCOP

2) Installation d'IPCOP

3) Présentation des fonctionnalités

4) Exemple d'une topologie réseau simplifié.

1) Présentation

Depuis l'ouverture de mon blog il y a un an je viens de m'apercevoir que je n'ai jamais parlé de sécurité.

Je connais 2 gros produits opensource qui vous propose une solution de sécurité complète (Firewall etc...) : PfSense et IPCOP.

Pour ma part je retiens IPCOP qui est pour moi facile d'installation et d'administration (toujours partisan de la simplicité ;-)).

IPCOP est tout simplement basé sur un Linux avec netfilter tout cela administrable depuis une belle interface WEB comme vous pouvez le constater avec la capture d’écran ci-dessous:

Pour moi cette solution est adapté pour les petites entreprises.… Lire la suite

Tuto | Tutoriel d’installation EPEL Repo

Tuto | Tutoriel d’installation EPEL Repo

Article publiée le 10 Avril 2014

Mise à jour le 6 Decembre 2015

EPEL ou encore (Extra Package for Entreprise Linux) est un repo qui founit des package additionnels pour les distibution type RedHat, Centos etc...(maintenu par la communauté FEDORA)

Souvent j'ai reproché au dépôt officiel de ces distribution d’être moins garnis que les dépôts des distributions type Debian/Ubuntu Server.

En installant EPEL vous aurez un nombre de packages disponibles via votre gestionnaire de paquets yum beaucoup plus importants!

Pour installer le dépot EPEL vous devez procéder de la manière suivante:

Pour Redhat 7 /Centos 7:

RHEL/Cento 7 : wget https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm… Lire la suite

tutoriel | Installation et configuration de Tomcat 8

tutoriel | Installation et configuration de Tomcat 8

Article publiée le 7 Avril 2014

Article mis à jour le 08 Novembre 2016

1) Présentation

Tomcat 8 est enfin sortie en version final et forcément je ne peux résister à l'idée de rédiger un petit tutoriel dessus.

Tous d'abord faisons un point sur les nouveautés:

- Implémentation des spécification de JAVA7

- Implémentation de Java Servlet 3.1,

- Implémentation de de JavaServer Page2.3

J'ai également eu des retours comme quoi Tomcat 8 serait plus performant que son prédécesseur!

Ci dessous un petit tuto rappel de comment installer un serveur tomcat (version 8):

Cette article reprend le tutoriel que j'ai rédigé pour tomcat 7 en étant adapté pour cette nouvelle version.… Lire la suite

Cette article reprend le tutoriel que j'ai rédigé pour tomcat 7 en étant adapté pour cette nouvelle version.… Lire la suite

Tuto | Déplacer un groupe de volume (VG) vers un autre système

Tuto | Déplacer un groupe de volume (VG) vers un autre système

Article publiée le 5 Avril 2014

Après un mois d'inactivité je me permet de poster un nouveau petit tuto.

On m'a demandé récemment de migrer un volume groupe (VG) situé sur une baie d'un système vers un autre. Cela peut paraître bête mais c'est une manipulation que je n'avais jamais faites. Avant de procéder j'ai testé la manipulation sur 2 VMs de test et je me permet de vous partager la procédure. Ceci est une manipulation simple mais mieux vaut pas se rater! 😉

- Tous d'abord démontez le FS que vous voulez déplacer:

umount <point de montage>

Exemple : umount /mount/test/

![]() Si vous obtenez un message d'erreur du type "device is busy" cela veut dire que votre FS est en cours d'utilisations.… Lire la suite

Si vous obtenez un message d'erreur du type "device is busy" cela veut dire que votre FS est en cours d'utilisations.… Lire la suite

tutoriel | sauvegardez un serveur entier avec Mondo

tutoriel | sauvegardez un serveur entier avec Mondo

Article publiée le 2 Février 2014

J'ai remarqué que la sauvegarde est un élément particulièrement négligé. Et pourtant il n'y a rien de plus important.

Outre le fait de faire des sauvegardes de vos fichiers, je trouve qu'il est d'autant plus vital de faire des sauvegardes de votre système. Que se passerait-il si demain, vous ou l'un de vos collègues commettait une erreur critique sur l'un de vos serveurs?

C'est pourquoi je vais vous présenter aujourd'hui un outil nommé MONDO.

Cette outil permet de créer une image ISO à chaud de l'intégralité de votre système (comme un ghost) et vous permettra de le restaurer rapidement si un événement critique se produit!… Lire la suite

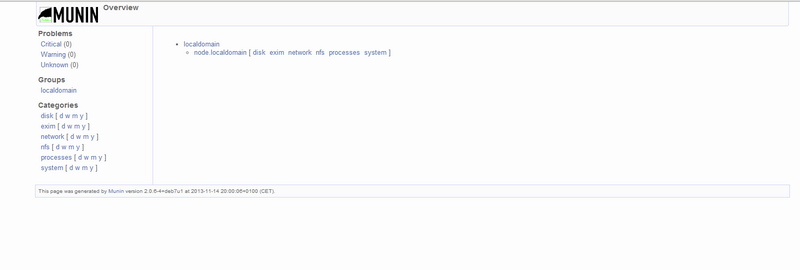

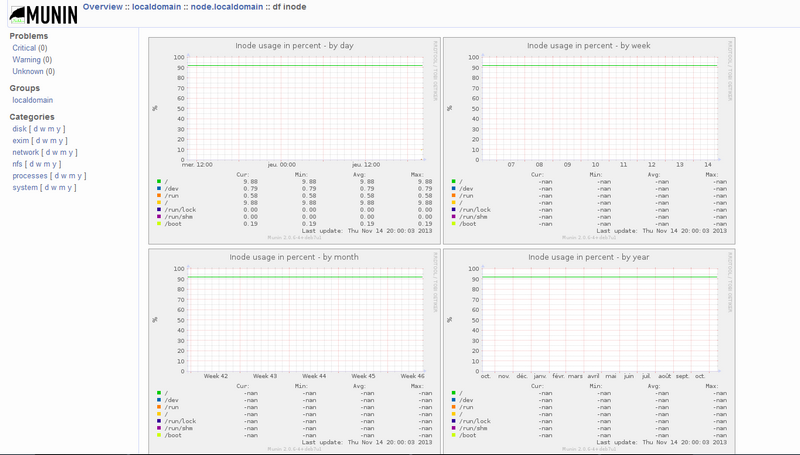

tutoriel installation et configuration de Munin

tutoriel installation et configuration de Munin

Article publiée le 14 Novembre 2013

Munin est un outil de monitoring, simple léger et très facile à mettre en place.

En plus de ça Munin est un outil de monitoring extrêmement précis concernant les graphes.

Un client Munin est installé sur chaque machine à surveiller. Les informations sont directement envoyées sur le serveur qui restitue les infos via une interface WEB.

Capture d'écran de l'interface de Munin

Ce tutoriel explique comment mettre en place MUNIN sous Debian/Ubuntu

Prérequis: Un serveur apache (apt-get install apache2)

1) Installation

Partie serveur

apt-get install munin

Editez le fichier /etc/munin/munin.conf

Nous allons ensuite ajouter un nouveau client.… Lire la suite

tutoriel | installer et configurer squid avec authentification

tutoriel | installer et configurer squid avec authentification

Article publiée le 3 Novembre

Un proxy ou serveur mandataire permet entre autre une maîtrise de votre sortie internet.

Les avantages sont:

- Mise en cache pour réduire l'utilisation de votre bande passante

- Trace de l'activité de vos utilisations sur le net

- filtrage de contenu

- Renforcement de la sécurité.

Ci dessous un tutoriel complet sur l'installation et la configuration d'un proxy SQUID avec Webmin. (Comme d'habitude ce tutoriel sera adapté aussi bien pour les distributions Debian/ Ubuntu Server et Centos/RedHat)

Si vous ne connaissez pas webmin un article présentant cette solution est disponible:

http://journaldunadminlinux.fr/webmin-une-plateforme-web-pour-gerer-votre-machine-linux/

Webmin vous permettra de paramétrer très facilement votre Proxy et d'effectuer les tâches quotidiennes d'administration de manière rapide (création user etc).… Lire la suite

tutoriel | installer websphere application server 8.5

tutoriel | installer websphere application server 8.5

Article publiée le 2 Novembre 2013

WAS est un serveur d'application IBM (similaire à Oracle Weblogic ou RedHat Jboss).

Il y a quelque mois on m'a demandé d'installer ce produit sur une machine de test en vue de procéder à une éventuelle migration.

Ayant eu du mal à trouver des tutos fiables je me suis permis d'en rédiger un sur l'installation de Websphère.

Pour vous procurer les sources de Websphere vous devez vous rendre sur le site d'IBM est posséder un IBM ID (pour cela il suffit de vous inscrire).

http://www.ibm.com/developerworks/downloads/ws/wasnetwork/index.html

Je vous rappelle que WAS est une solution propriétaire.… Lire la suite

Je vous rappelle que WAS est une solution propriétaire.… Lire la suite

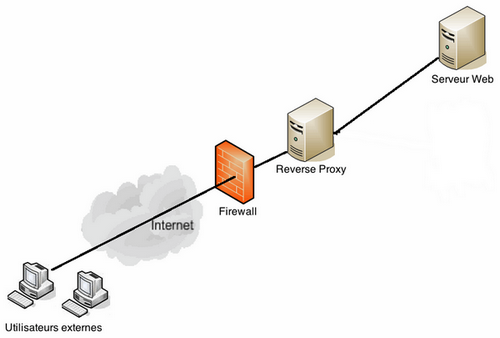

tutoriel | installer et configurer varnish avec apache

tutoriel | installer et configurer varnish avec apache

Article publiée le 23 Octobre 2013

Ayant beaucoup travaillé dans sur des environnements Web (LAMP) je me suis vite aperçu que soulager le plus possible les serveurs Web était ma principal préoccupation.

J'entends de plus en plus parler d'un projet du nom de Varnish qui est un reverse Proxy HTTP. Grâce à ça vous pourrez faire de la mise en cache pour soulager vos serveurs Web.

Voici un petit schéma explicatif:

Ce qui m'a le plus attiré dans cette outil est sa simplicité d'installation et son efficacité.

Les gens qui suivent mon blog ou me connaissent savent que je suis partisan des solution les plus simples à mettre en place.… Lire la suite